限速规则

响应:频率限制¶

频率限制

匹配依据: 1.设定频率限制规则的**流量范围**

2.定义频率限制的**匹配依据和计数依据**

3.定义频率、操作、持续时间

计数依据: ● 独立 IP

● 请求头

● Cookie

● 查询参数

● URI

● 国家/地区

● X-forwarded-For

● 请求来源

● UA

● Referer

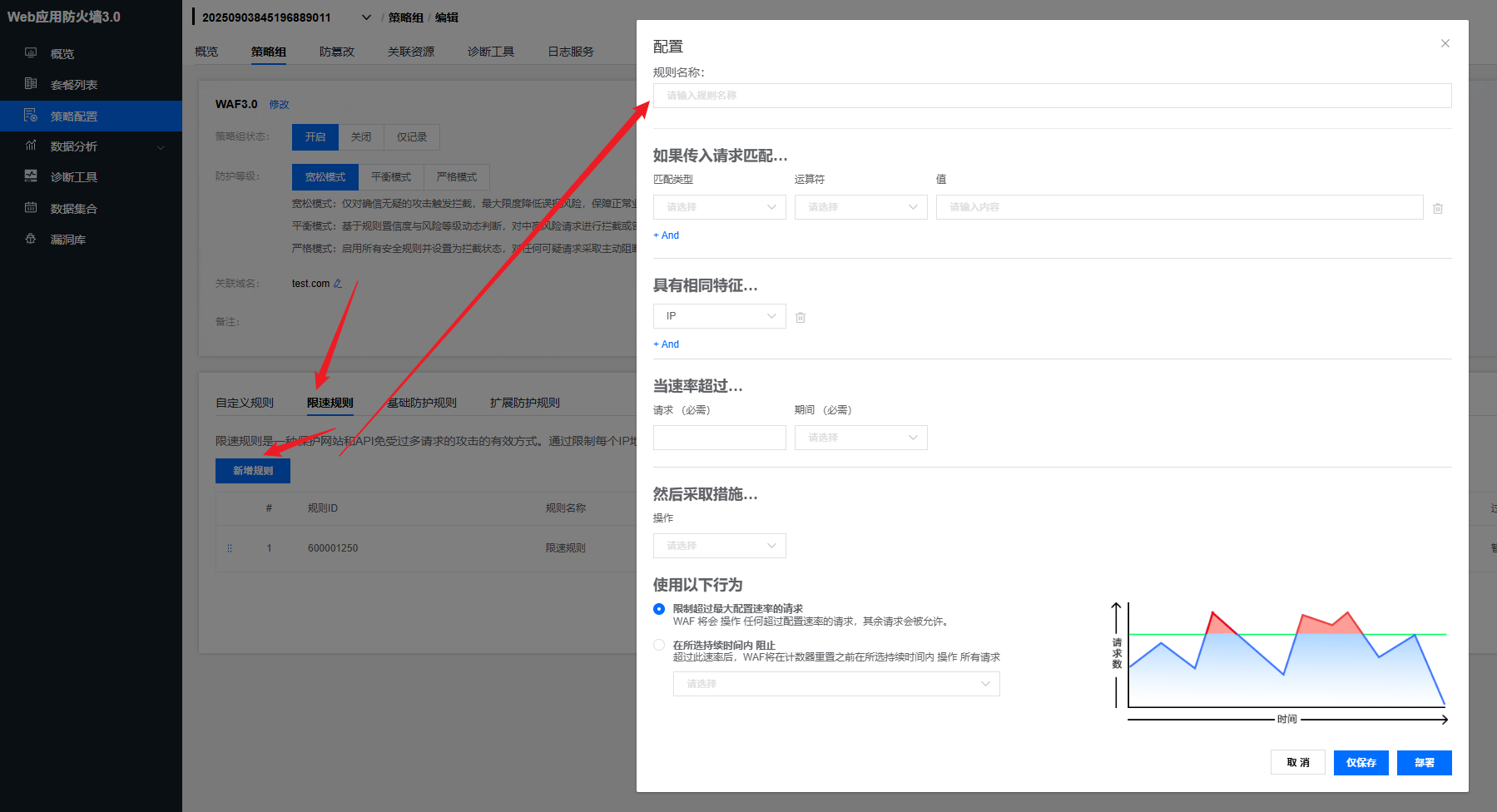

响应:限速规则¶

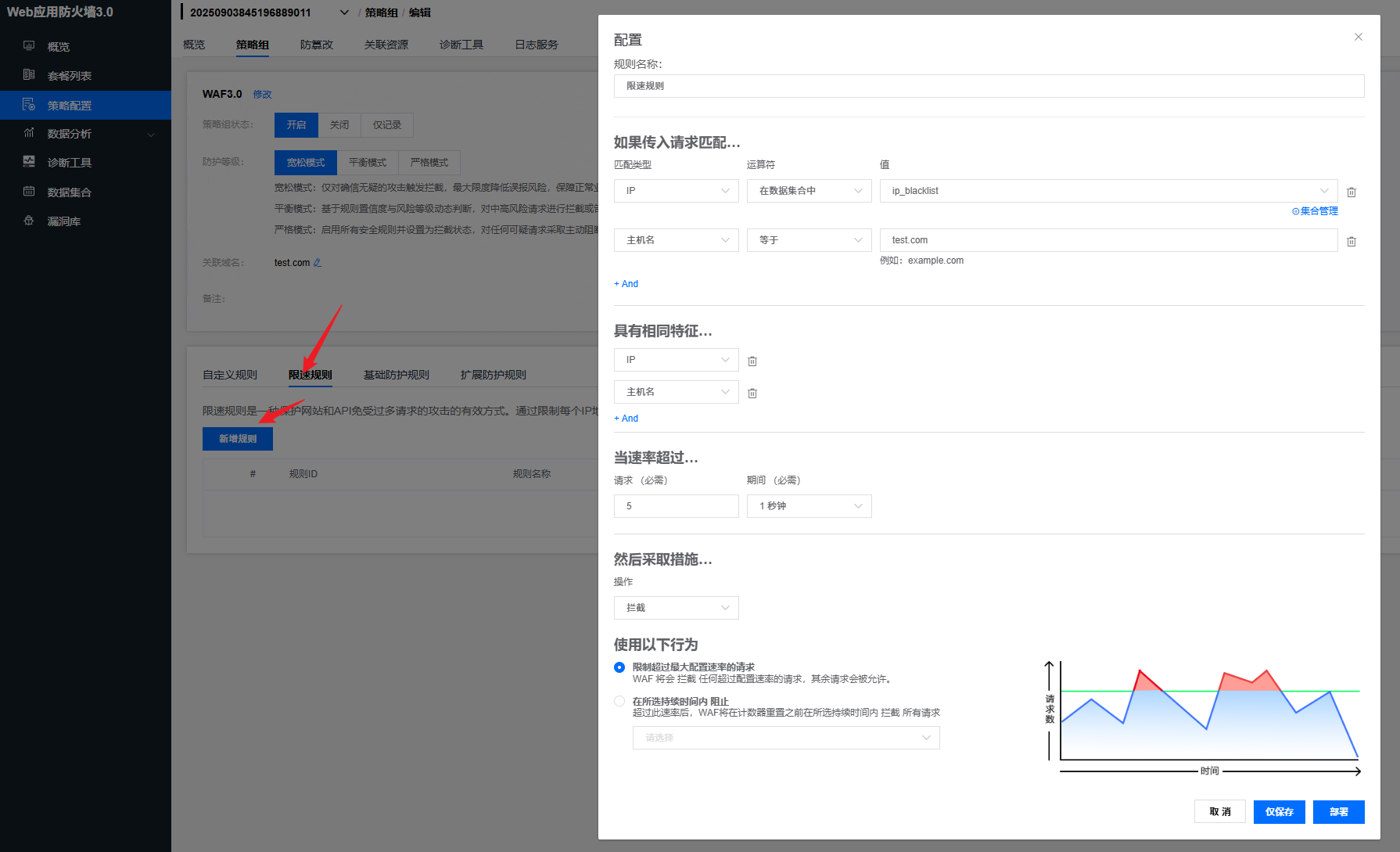

菜单“ 套餐列表->配置策略->策略组->限速规则

保护源站:高精度 DoS 保护,保护源站免受过多请求数影响

保护客户数据:保护敏感客户信息免受暴力登录攻击

保护 API:设置 API 使用限制,确保可用性并防止滥用

节约成本:设置阈值,仅允许合法流量通过,避免因流量峰值或攻击而产生不可预测的成本

拦截模式:¶

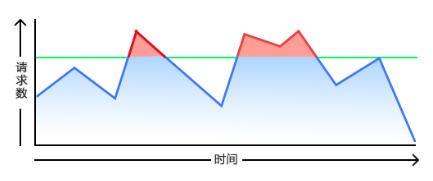

一、限制超过最大配置速率的请求WAF将会拦截任何超过配置速率的请求,在配置阈值内的请求速率会被允许。

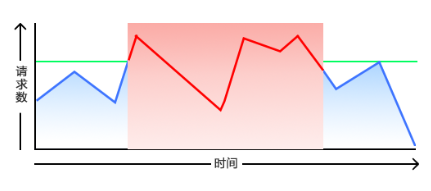

二、在所选持续时间内 阻止超过此速率后,WAF将在计数器重置之前在所选持续时间内拦截所有请求,即封禁一段时间后再放开。

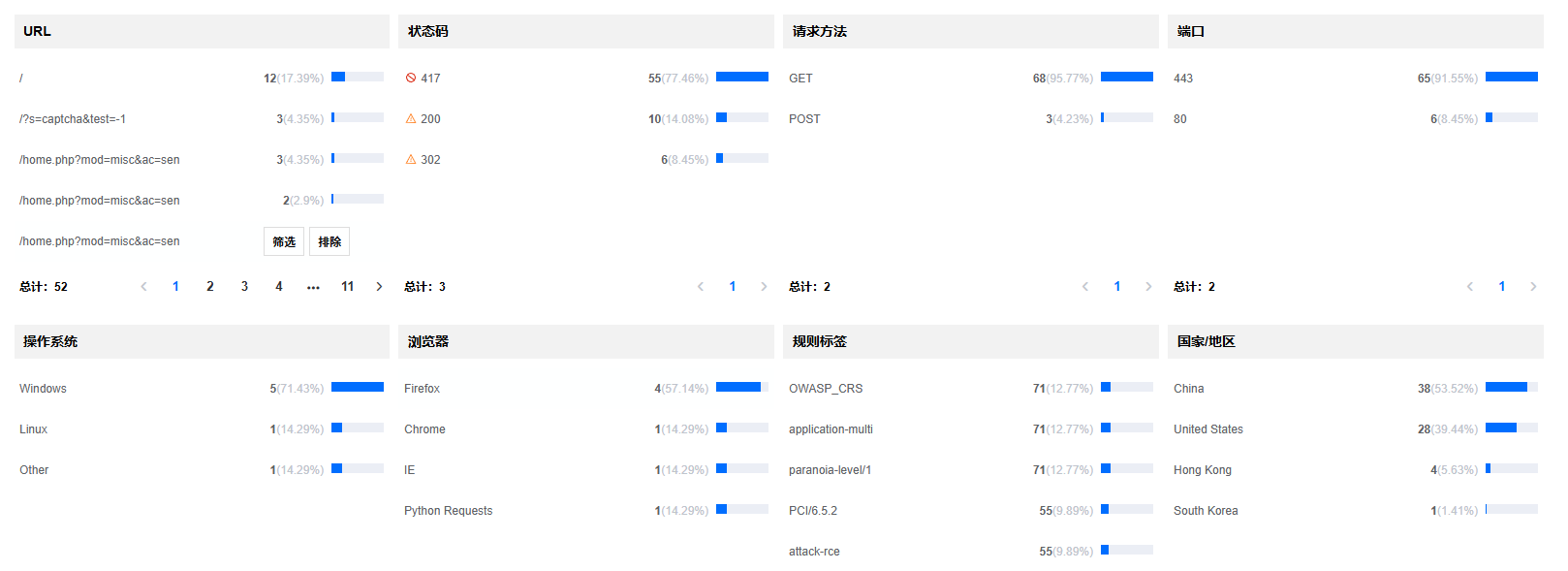

响应:示例:对 Web 流量做精细化防护¶

计数依据

● 独立 IP (在集合内)

● 主机名

时间频率

● 1 秒 5次

策略

● 拦截超出频率的请求

实际拦截效果:当IP在ip_blacklist且访问主机名为test.com,1秒内仅能访问5次,超出设置阈值的请求将会被拦截。

响应:示例:防止数据抓取和数据泄露¶

计数依据

● 用户代理包含Spider

● 主机名

● 独立 IP

时间频率

● 1 秒 5次

策略

● 在所选持续时间内阻止

实际拦截效果:当同一个IP使用同一用户代理请求一个域名的速率超过1秒5次,将会触发限速规则,5分钟内请求不到相同的资源,5分钟后解除限速,再次触发会再次拦截。

完善规则¶

● 结合数据完善规则

● 调整限速规则的阈值

● 回顾被攻击的规则,调整阈值,保持常态开启

● 回顾攻击 IP 或分析日志,是否需要通过开启常态化拦截以降低风险

● 是否需要对其他配置进行优化

● 是否优化静态资源的缓存规则

● 是否更新 TLS 版本,或配置 HTTPS 重定向